SURFsecureID ondersteunt het gebruik van FIDO tokens (ook authenticators of security keys genoemd). Zowel FIDO U2F als FIDO2 tokens kunnen hierbij als 2e factor worden gebruikt. De FIDO protocollen zijn gestandaardiseerd, waardoor tokens van verschillende fabrikanten gebruikt kunnen worden Niet alle FIDO tokens kunnen in SURFsecureID worden gebruikt. We stellen twee eisen aan de FIDO tokens voor gebruik in SURFsecureID:

- Het token moet een FIDO certificatie hebben

- De fabrikant moet het attestation certificaat van het token publiceren via de FIDO metadata service (MDS)

We snappen dat het niet voor iedereen makkelijk is om dit te verifiëren, van een aantal tokens hieronder staat of ze geschikt zijn of niet. Staat je token er niet tussen dan wil dat niet zeggen dat het niet geschikt is. Vraag ons (support@surfconext.nl) als je wilt weten of een token geschikt is, we vullen de lijst van tijd tot tijd aan.

De instelling die SURFsecureID afneemt kan kiezen of ze FIDO tokens toestaan in SURFsecureID voor hun gebruikers. Krijg je bij het registreren ven een nieuw token in SURFsecureID (https://sa.surfconext.nl) niet de optie om een FIDO2 token toe te voegen? Dan heeft je instelling deze optie niet aanstaan.

Ondersteunde FIDO tokens

Feitian

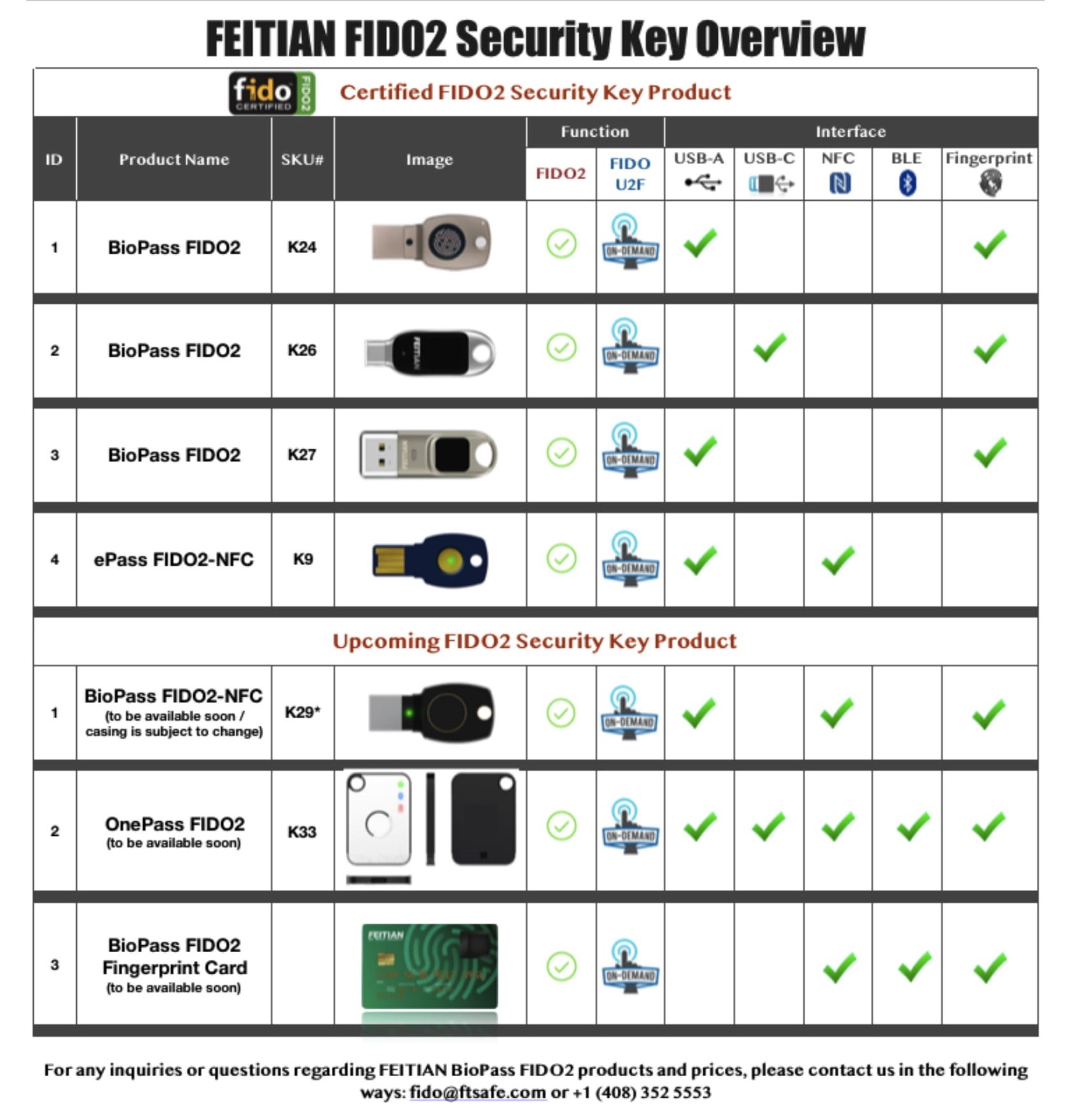

De volgende type Feitian-tokens zijn geschikt voor FIDO met SURFsecureID.

- MultiPass FIDO (K25)

- ePass FIDO2 (A48) en ePass FIDO2 NFC (K9)

- BioPass FIDO2 (K26 en K27)

- AllinPass FIDO2 (K27) en AllinPass FIDO2 Plus

Zie de website van Feitian voor een overzicht van de verschillende FIDO tokens.

De volgende type Google-tokens zijn geschikt voor FIDO met SURFsecureID:

- Titan Security Key (alle versies).

De Titan Key van Google is momenteel niet verkrijgbaar in Nederland

Solokeys

De volgende type Solokeys zijn geschikt voor FIDO met SURFsecureID:

- Solo Tap

NB: de Solo Hacker zal niet ondersteund worden.

Yubico

De volgende type YubiKey-tokens zijn geschikt voor FIDO met SURFsecureID.

- YubiKey 5 (FIDO2). Verkrijgbaar in verschillende vormen (USB-A met NFC, USB-C, nano, 5Ci)

- Yubikey FIPS (FIDO U2F). Verkrijgbaar in verschillende vormen (nano, USB-A, USB-C).

- YubiKey 4 (FIDO U2F). Verkrijgbaar in verschillende vormen (nano, USB-A, USB-C). Niet meer in productie.

- YubiKey Neo (FIDO U2F, RFID en NFC compliant). Niet meer in productie.

- YubiKey Edge (FIDO U2F compliant). Niet meer in productie.

- Yubico Security Key Series (de "blauwe sleutels").

- Behalve de variant die "FIDO U2F Security Key" heet (Niet meer in productie)

Zie de website van Yubico voor een overzicht van de verschillende YubiKeys. Mocht je niet weten welke Yubikey je hebt, dan kun je dit hier op de website van Yubico nagaan.

| 5 | 4 | Neo | Security Keys |

|---|---|---|---|

FIDO tokens in SURFsecureID

FIDO is een technologie waarmee veilig kan worden ingelogd op websites met een authenticator. Zo'n authenticator kan een USB token zijn, maar ook een mobiele telefoon of iets wat is ingebouwd in een laptop en wat kan worden gebruikt via bij voorbeeld gezichtsherkenning of een vingerafdrukscanner). Sommige authenticators zijn geschikt voor gebruik in 2-factor authenticatie. Deze tokens worden dan ook ondersteund in SURFsecureID.

Een sterk punt van FIDO2 tokens is dat ze samenwerken met je webbrowser om phishing lastiger te maken. Dat maakt het phishing een stuk lastiger als je een FIDO token gebruikt. Een nadeel is dat je webbrowser FIDO moet ondersteunen, anders kun je niet authenticeren. Alle moderne webbrowser doen dat tegenwoordig. We zien vooral problemen bij applicaties die een eigen webbrowser gebruiken zoals een aantal Microsoft Office applicaties dat doet.

Voor gebruik in SURFsecureID worden de volgende eisen gesteld aan authenticators:

- Het moet echt om een 2e factor gaan, d.w.z. iets anders dan een "wat-je-weet" factor zoals een wachtwoord. Omdat FIDO gebruik maakt van public key cryptografie betekent dit dat de authenticator moet beschikken over speciale hardware om de gegenereerde private keys te beschermen. Met die speciale hardware (cryptografische chips) wordt het extreem moeilijk gemaakt de private keys uit te lezen. Als zo'n private key kan worden uitgelezen kan namelijk een kopie worden gemaakt van de authenticator, en daarmee vervalt de authenticator van een "wat-je-hebt" factor tot een "wat-je-weet" factor. Er is dan dus ook geen sprake meer van 2-factor authenticatie. Authenticators met een FIDO certificatie van Level 1 of beter voldoen aan deze eis.

- Bij het registreren van FIDO authenticators als 2e factor controleert SURFsecureID welk type authenticator wordt gebruikt. Dat gaat op basis van een attestation certificaat dat door de fabrikant is ingeprogrammeerd in de authenticator. Op basis van dat attestation certificaat bepaalt SURFsecureID om welk type authenticator het gaat en of die geschikt is om private keys te beschermen met cryptografische hardware. Een fabrikant kan deze certificaten via de FIDO alliance metadata service (MDS) publiek beschikbaar maken. In de MDS staat ook een een token een FIDO certificatie heeft of niet. In SURFsecureID gebruiken we deze MDS om te beoordelen of we een token ondersteunen of niet.

- Er verschijnen voortdurend nieuwe FIDO authenticators op de markt. SURF beoordeelt die producten op basis van de FIDO certificatie en de informatie uit de FIDO metadata service, en beheert een allow-list van goedgekeurde FIDO authenticators in SURFsecureID. Het kan voorkomen dat nieuwe producten nog niet geëvalueerd zijn door SURF. In zo'n geval kan contact worden opgenomen met support@surfconext.nl.

Kort samengevat worden FIDO authenticators ondersteund door SURFsecureID als aan de volgende voorwaarden wordt voldaan:

- De FIDO authenticator voldoet aan de FIDO standaard (FIDO/U2F of FIDO2/CTAP).

- De FIDO authenticator beschikt over een attestation certificaat van de fabrikant waarmee het type authenticator kan worden bepaald.

- De FIDO authenticator heeft een FIDO certificatie

- De metadata van de authenticator is beschikbaar via de FIDO metadata service